Как обойти пароль администратора Windows для включения заблокированных функций. Что делать, если вы забыли пароль Администратора? Использование загрузочной флешки

В XP и их семейства это обходится ALT+Ctrl+delete, ввести Administrator/Admin/Администратор и заходил, там это юзер "по умолчанию" присутствует, а вот в семерке и висте незнаю, пробывал, но окно не вылазит.

Способ для Win 7:

Этап №1 - Настройка запуска командной строки перед экраном входа в Windows

- Загрузитесь с установочного диска Windows 7 или с диска восстановления.

Примечание

Если у Вас нет установочного диска или диска восстановления, но имеется LiveCD с Windows PE или на другом разделе жесткого диска установлена ещё одна Windows, Вы можете воспользоваться ими - переходите к пункту №3.

- В окне выбора языковых параметров нажмите Далее ---> [только при загрузке с установочного диска] щелкните Восстановление системы ---> Далее ---> Командная строка.

- В командной строке наберите regedit и нажмите Enter . Откроется редактор реестра.

- Выделите раздел HKEY_LOCAL_MACHINE

. Затем из меню Файл

выберите пункт Загрузить ветку

.

Перейдите на диск, где установлена Windows 7 (буква может отличаться от привычной С ), и откройте файл:

<буква_диска>:\Windows\System32\config\SYSTEMПримечание

В некоторых случаях диск с ОС может быть не виден среде восстановления, в этом случае на шаге 2 необходимо загрузить драйвер. Понадобится тот же драйвер, который использовался при установке ОС.

- Введите произвольное имя для загружаемого раздела. В примере - 888.

- Перейдите в раздел

HKEY_LOCAL_MACHINE\888\SetupЗатем щелкните два раза по параметру:

- CmdLine , введите cmd.exe и нажмите ОК .

- SetupType , замените 0 на 2 и нажмите ОК .

Выделите раздел 888 в HKEY_LOCAL_MACHINE , затем из меню Файл выберите пункт Выгрузить куст .

[*]Извлеките установочный диск, закройте редактор реестра и командную строку, нажмите в окне параметров восстановления.

Этап №2 - Сброс пароля или создание нового пользователя, и вход в систему

После перезагрузки продолжайте обычный вход в Windows 7. Перед входом в систему Вы увидите окно командной строки.

Сброс пароля

Для сброса пароля введите следующую команду и подтвердите её выполнение клавишей Enter :

Net user [i]имя_пользователя [i]новый_пароль

Важно! Если имя или пароль содержат пробелы, вводите их в "кавычках".

На рисунке ниже для пользователя Adm7 задается пароль tL942G8dWp , но вы можете указать свои.

Если Вы забыли имя учетной записи, введите команду net user без параметров, чтобы отобразить все имеющиеся учётные записи.

Создание новой учётной записи

Если у вас нет ни одной учетной записи администратора, такую можно легко создать. Для этого последовательно введите приведенные ниже команды, нажимая после каждой клавишу Enter .

Для русской (локализованной) Windows:

net localgroup Администраторы имя_пользователя /add

net localgroup Пользователи имя_пользователя /delete

Для английской Windows:

net user имя_пользователя пароль /add

net localgroup Administrators имя_пользователя /add

net localgroup Users имя_пользователя /delete

Команды последовательно выполняют следующие действия:

- Создание нового пользователя.

- Добавление пользователя в группу Администраторы (Administrators).

- Удаление пользователя из группы Пользователи (Users).

Если Вы хотите установить для всех учетных записей бессрочное действие пароля, введите в конце команду:

Net accounts /maxpwage:unlimited

По окончании ввода закройте окно командной строки.

Вход в систему

Теперь у Вас есть учетная запись с правами администратора и новым паролем. Просто выберите пользователя и выполните вход в Windows:

Как это работает?

Для изменения параметров пользователей необходим доступ к панели управления Windows или командной строке, запущенной с правами администратора из Windows. Поскольку вход в систему заблокирован, изменения надо произвести до входа.

Для этого на первом этапе мы входим в редактор реестра среды восстановления и подгружаем в него часть реестра (куст) установленной Windows 7. С помощью параметра SetupType мы указываем, что перед следующим входом в Windows надо выполнить команду из параметра CmdLine, а в CmdLine указываем командную строку (cmd.exe). Эти параметры изначально предназначены для выполнения административных задач во время автоматической установки Windows, но мы их используем в своих целях. После этого куст реестра выгружается и компьютер отправляется на перезагрузку. Дальше всё просто - в появившемся окне командной строки производим необходимые операции с пользователями и входим в Windows.

А еще есть программы, типа Windows Key Enterprise 9.3 Build 815 Bootable CD

Как сбросить пароль в windows если вдруг вы его забыли? Об этом сегодня я расскажу в этой статье. Для смены пароля нам потребуется диск с дистрибутивом windows. Я буду разбирать пример на windows 8. Но данная схема позволяет изменить пароли на всех современных операционных системах включая windows 7.

Прошу не рассматривать данное руководство как инструкцию по взлому windows. Это именно помощь тем, кто хочет восстановить доступ к учетной записи своего компьютера.

С помощью этого способа можно работать с любой учетной записью, включая администратора. Так, что теперь вы легко сможете выйти из ситуации даже если забудете пароль или сможете помочь тем кто окажется в таком положении.

К стати если не знаете как включить учетную запись администратора, то прочитайте вот . Так же, для наглядности, я записал видеоролик. Он находится внизу этой статьи.

Грузимся с загрузочного диска

Итак. Устанавливаем в привод дистрибутив операционной системы и загружаемся с него.

В следующем меню нажимаем сочетание клавиш shift+f10. Откроется командная строка.

Переключаемся в английскую раскладку с помощью комбинации клавиш “alt+shift” и вводим команду “regedit”. Подтверждаем команду клавишей “enter” и откроется редактор реестра.

Выбираем директорию с установленной операционной системой. В моём случае это “Локальный диск D”. Вы же выбирайте свой.

Ищем файл “utilman.exe”. Это файл программы специальных возможностей. Он загружается с правами системы.

Нажимаем правой кнопкой мыши и в контекстном меню выбираем — “Переименовать”. Называем его “utilman1” (можно любое другое имя это не принципиально).

Закрывает все окна и перезагружаем компьютер.

Сбрасываем пароль пользователя

После перезагрузки. На странице приветствия, нажимаем кнопку “Специальные возможности”

Запуститься командная строка

В ней нужно дать команду вида — “net user имя пользователя пароль”. После команды через пробел указываем имя пользователя которому нужно поменять пароль и далее так же через пробел сам пароль который хотим задать.

Вот и всё! Пароль от забытого пользователя изменён и можно входить в систему. Теперь остаётся только переименовать обратно файлы. Для этого снова загрузитесь с диска и проделайте обратную процедуру.

Переименуйте файл “utilman” в “cmd” а “utilman1” в просто “utilman”. Таким образом вы установите новый пароль от компьютера для своей учетной записи и сможете продолжить работу.

В заключении как и обещал, видеоролик о том — как сбросить забытый пароль в windows:

Во дворец шагал король.

Страж потребовал: «Пароль?».

А король ответил: «Чёрт!».

Стих сойдёт за третий сорт!..

Вы забыли пароль Администратора . Что делать?

В Сети очень много советов по поводу того, что делать, если забыт пароль Администратора , – советов от вредных до бесполезных.

Например, крайне не рекомендую для сброса пароля Администратора удалять файлы SAM * (\WINDOWS\system32\config\ ). После этого возможны крупные проблемы, вплоть до переустановки ОС ! Загрузить систему, как правило, не удается, при загрузке появляется окно lsass.exe – Системная ошибка с сообщением «Не удалось инициализировать SAM из-за следующей ошибки: Присоединенное к системе устройство не работает. Состояние ошибки: 0xc0000001. Нажмите кнопку OK для завершения работы системы и перезагрузки в безопасном режиме, подробная информация содержится в журнале событий» . После нажатия на кнопку OK компьютер перезагрузится и так – до бесконечности.

Есть ещё такой совет: удалить файл logon.scr (\WINDOWS\system32\ ), а файл cmd.exe переименовать в logon.scr . После перезагрузки якобы через 15 (!) минут должно (?!) открыться , в котором нужно набрать EXPLORER , после этого якобы можно войти в систему с правами Администратора .

Ничего не выйдет!..

Восстановление пароля

Для выполнения этой процедуры необходимо войти в систему с учётной записью Администратор или члена группы Администраторы (если к сети, то параметры сетевой политики могут запретить выполнение данной процедуры).

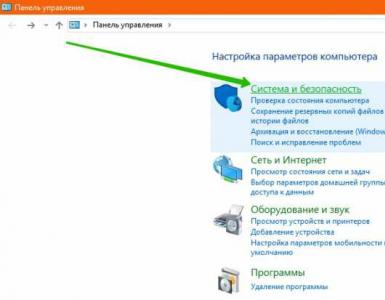

Нажмите кнопку Пуск –> Настройка –> Панель управления –> ;

– на вкладке Пользователи выберите имя , чей пароль требуется изменить, и нажмите кнопку Сброс пароля ;

– введите и подтвердите новый пароль (для смены пароля) или оставьте поля пустыми (для сброса пароля) –> OK .

Примечания

Сброс пароля с помощью встроенной учётной записи Администратор (в )

При загрузке/перезагрузке нажмите F8 ;

– в Меню дополнительных вариантов загрузки Windows выберите ;

– выберите встроенную учётную запись Администратор (Administrator ), которая по умолчанию не защищена паролем (вы можете выбрать любую учётную запись любого члена группы администраторов, пароль которой вам известен/или отсутствует);

– в окне Рабочий стол с сообщением, что Windows работает в Безопасном режиме , нажмите Да ;

– после загрузки Рабочего стола нажмите Пуск –> Панель управления –> Учетные записи пользователей ;

– щёлкните значок учётной записи, пароль которой необходимо сбросить;

– выберите слева в меню пункт Изменение пароля ;

– в окне Изменение пароля учетной записи <Имя_учетной_записи> введите и подтвердите новый пароль (для смены пароля) или оставьте поля пустыми (для сброса пароля);

– нажмите кнопку Сменить пароль ;

– закройте окно Учетные записи пользователей ;

– закройте окно Панель управления ;

– перезагрузите .

Сброс пароля с помощью Windows

Нажмите Пуск –> Выполнить… –> Запуск программы –> cmd –> OK ;

– в открывшемся окне Интерпретатора команд

после приглашения системы введите control userpasswords2

– откроется окно Учетные записи пользователей ;

– в поле Пользователи этого компьютера выделите нужную учётную запись;

– снимите флажок Требовать ввод имени пользователя и пароля –> OK (или внизу в разделе Пароль пользователя <Имя_пользователя> нажмите Сменить пароль… –> в окне Смена пароля введите и подтвердите новый пароль (для смены пароля) или оставьте поля пустыми (для сброса пароля) –> OK –> OK –> OK );

– в появившемся окне Автоматический вход в систему введите и подтвердите новый пароль (для смены пароля) или оставьте поля пустыми (для сброса пароля) –> OK ;

– в окне командной строки введите exit

– перезагрузите .

Как сбросить пароль встроенной учётной записи Администратора

Если встроенная учётная запись Администратора компьютера тоже «благополучно» забытым паролем, можно воспользоваться аварийно-восстановительными загрузочными дисками типа Windows miniPE edition или ERD Commander .

1. Диск Microsoft Windows miniPE edition содержит урезанную версию Windows XP .

Для загрузки miniPE нужно в BIOS установить загрузку с CD-ROM "а, поместить в лоток CD-ROM "а загрузочный диск с miniPE и перезагрузиться;

– когда загрузится miniPE , нажмите кнопку miniPE (альтернатива кнопки Пуск ) –> Programs –> System Tools –> Password Renew ;

– откроется окно ;

– щёлкните кнопку Select Windows Folder (внизу справа);

– в окне Browse for Folder укажите расположение папки Windows и нажмите OK ;

– нажмите кнопку Renew existing user password ;

– в выпадающем списке Account выберите нужную учётную запись;

– в текстовом поле New Password введите новый пароль;

– подтвердите его в поле Confirm Password (запомните новый пароль!);

– нажмите внизу кнопку Install ;

– появится окно Information с сообщением Password Renew for NTs is successfuly done! ;

– нажмите OK ;

– закройте окно Password Renew for XP-based Systems ;

– нажмите кнопку miniPE –> Reboot ;

– после перезагрузки установите в BIOS загрузку с винчестера;

– можете загрузить систему с новым паролем Администратора .

2. ERD Commander является загрузочным аварийно-восстановительным диском, типа Windows miniPE .

При загрузке с диска ERD Commander в меню загрузки выберите пункт ;

– для пропуска инициализации локальной сети (и ускорения загрузки!) нажмите кнопку Skip Network Configuration ;

– в окне Welcome to ERD Commander выберите ОС для восстановления, нажмите OK ;

– после загрузки ERD Commander нажмите Start –> System Tools –> Locksmith Wizard –> Next ;

– в следующем окне в выпадающем списке Account выберите нужную учётную запись;

– в поле New Password введите новый пароль, подтвердите его в поле Confirm Password –> Next –> OK ;

– нажмите кнопку Start –> Log Off –> Restart –> OK ;

– после перезагрузки можете войти в систему с новым паролем Администратора .

Примечания

1. Любую (!) информацию можно использовать как во благо, так и во зло: всё зависит от того, кто использует эту информацию и с какой целью… Надеюсь, что вам эта информация нужна с благой целью: вы забыли пароль на своём (!) , не переустанавливать же !..

2. Использование пароля повышает уровень безопасности . Если на работают несколько , личные настройки, программы и ресурсы будут лучше защищены, если имени для входа или имени учётной записи назначен пароль.

3. Встроенная учётная запись Администратора присутствует в окне приветствия Welcome только в том случае, если не существуют никакие другие учётные записи (кроме учётной записи Гость ), или если загружен в .

4. lsass.exe [LSA Shell (Export Version ); 11,5КБ ] – Диспетчер учетных записей безопасности (дисковый адрес – \WINDOWS\system32\)

Предназначение : Является сервером аутентификации локальной защиты ( процесс механизма безопасности Microsoft Windows ), создающим процесс, ответственный за проверку для службы Winlogon . Данный процесс использует пакеты аутентификации, такие как Msgina.dll . Если аутентификация успешна, процесс lsass.exe создаёт маркер доступа пользователя, который используется для запуска оболочки. Другие процессы, инициализируемые , наследуют данный маркер.

Хранит информацию о безопасности для учётной записи локального . Отвечает за локальную безопасность и политику входа в систему. Программа необходима для стабильной и безопасной работы , поэтому не рекомендуется прерывать её работу.

Настройка : Пуск –> Настройка –> Панель управления –> Администрирование –> Службы –> Диспетчер учетных записей безопасности –> Свойства .

Тип запуска – Авто . Вход в систему – с учётной записью.

Зависимости : Зависит от Удаленного вызова процедур (RPC ). От Диспетчера учетных записей безопасности зависит Координатор распределенных транзакций . Если происходит отказ этой службы, то перезагружается. Действия по восстановлению для этой службы не поддерживаются.

Иногда под именем lsass.exe скрывается сетевой червь или троян. Наиболее известные сетевые черви Sasser , Nimos и Lovgate содержат исполняемый файл с именем lsass.exe .

5. Можно попытаться взломать пароль с помощью специальных программ (долгий и нудный процесс!).

6. Сброс пароля с помощью дискеты восстановления/сброса пароля – см. .

Валерий Сидоров

На днях возникла необходимость взломать пароль учетной записи в Windows 7.

Впрочем, нет. Слово «взломать» не корректно. Сформулируем задачу корректнее.

Нужно — получить доступ к учетной записи пользователя (загрузить операционную систему Winows 7 под нужной учетной записью) в том случае, если ПАРОЛЬ ПОЛЬЗОВАТЕЛЯ ЗАБЫТ, УТЕРЯН ИЛИ НЕИЗВЕСТЕН. Для того, чтобы получить доступ к учетной записи пользователя не зная пароля, достаточно ЭТОТ ПАРОЛЬ ИЗМЕНИТЬ, Т.Е. УСТАНОВИТЬ ЕГО ЗАНОВО.

Пароль меняется в командном интерпретаторе cmd.exe командой

net user username 1234

где «usermane» — это имя учетной записи которой нужно изменить пароль, а «1234» — пароль, который требуется установить этому пользователю. ВНИМАНИЕ! При наборе команды символы вводимого пароля не отображаются , поэтому будьте осторожны. Лучше на этом этапе не вводить длинных и сложных паролей, ограничится чем-нибудь вроде «1234» для входа в систему. И сразу же после входа в систему, первым делом, изменить пароль учетной записи средствами графического интерфейса системы, через «Панель управления».

Вопрос в том, как запустить этот самый интерпретатор cmd.exe до загрузки учетной записи, т.е. находясь на стадии ввода пароля, который неизвестен.

Есть один способ. В Windows есть программа sethc.exe, которая управляет залипанием клавиш — входит в набор утилит для людей с ограниченными возможностями. И её возможно запустить до загрузки учетной записи пользователя, т.е. она запускается с правами администратора, которые позволяют, в том числе, и устанавливать пароли любым пользователям. Всё просто — нужно файл cmd.exe переименовать sethc.exe — тогда при пятикратном нажатии на shift включится залипание клавиш — в нашем случае — запустится командный интерпретатор.

Теперь о реализации этого.

В моём, конкретно моём случае, я загрузил компьютер с установочного CD диска Linux Mint 17, да-да, под линуксом, поскольку при загрузке с установочного диска линукса мы сразу получаем полностью рабочую операционную систему без установки на жесткий диск. Потом я смонтировал раздел жесткого диска, на котором установлена Windows. После нашел в папке /windows/system32 файл sethc.exe и переименовал его в sethc_bak.exe, после создал копию файла cmd.exe и переименовал эту копию в sethc.exe.

В принципе, для описанных выше манипуляций не обязательно использовать диск с Linux, можно использовать любой LiveCD диск с Windows, либо еще каким-нибудь образом запустить компьютер (например загрузив с флэшки). Главное — добраться до раздела жесткого диска, на котором установлена Windows в папку /windows/system32. Как по мне, установочный диск с Linux для этих целей подходит как нельзя лучше.

После всех этих манипуляций перезагружаем компьютер, когда Windows 7 попросит ввести пароль пользователя, зажимаем (или быстро нажимаем 5 раз подряд) клавишу Shift — по получаем командную строку запущенную с правами администратора. Осталось просто ввести в командной строке эту команду:

После всех этих манипуляций перезагружаем компьютер, когда Windows 7 попросит ввести пароль пользователя, зажимаем (или быстро нажимаем 5 раз подряд) клавишу Shift — по получаем командную строку запущенную с правами администратора. Осталось просто ввести в командной строке эту команду:

net user username 1234

После этого, пожалуйста, не забудьте:

- Еще раз изменить пароль учетной записи, установив надежный пароль, используя для этого соответствующий инструментарий из «Панели Управления».

- Зайдите в папку c:\windows\system32 и переименуйте файлы обратно, сделайте «как было», чтобы избежать проблем в дальнейшем.

А как же быть, если нет под рукой загрузочного диска?

Есть на для таких случаев метод. Не могу сказать, что я его применил на практике, поскольку есть в этом методе один момент, когда нужно ждать, пока Windows «подумает», а ждать я не захотел и сделал по быстрому, так, как написано выше.

Если нет под рукой никакого загрузочного диска, то нужно. По пунктам.

- Перезагрузить компьютер. Просто перезагрузить средствами Windows.

- На этапе загрузки системы, когда Windows пишет «ЗагрузкаWindows» («Starting Windows») устроить компьютеру аварийную перезагрузку — просто обрубить питание.

- После такого «насилия» при первом же запуске Windows предложит запустить средство восстановления системы — предложит вариант выбора «Запуск средства восстановления» («Launch Start up Repair»). Вот это и нужно выбрать как вариант загрузки системы.

- После запуска средства восстановления и выбора способа ввода должно появиться окно с предложением восстановления. Нажмите «Отмена» («Cancel»).

- После придется подождать пока Windows завершит попытки восстановления файлов. Да, какое-то время придется подождать. Вот как раз на этом этапе я обломался ждать, и сделал так, как написано выше.

- После некоторого ожидания, должно появиться окно с надписью «Start up Repair could not repair your computer» (Средству восстановления не удалось устранить проблему). В углу этого окна будет стрелочка Problem Details).

- После предыдущего шага должно появиться выпадающее окно с деталями проблемы. Прокрутите выпадающее окно вниз, пока не увидите ссылки. Игнорируйте первую, нажмите на вторую. Откройте текстовый файл с отчетом об ошибках в блокноте.

- Далее. Вы открыли текстовый файл в блокноте. Сам файл нас не интересует. Нам важно то, что из блокнота Вы можете запустить «Проводник» и получить доступ к диску «c:». Соответственно, нажимаем в блокноте меню

Файл > Открыть - Открывается окно «Проводника» для выбора текстового файла, который якобы вы хотели бы открыть блокнотом. В этом месте нужно в поле «Типы файлов» выбрать «Все файлы» («All Files») и двигаться по адресу c:\windows\system32

- Далее всё сводится к алгоритму, описанному выше — в первой части статьи.

Уверен, дорогой читатель, у Вас получится. У меня же получилось. И у вас получиться.

Р аботать на компьютере под аккаунтом простого виндоюзера довольно уныло, особенно если зловредный админ заблокировал некоторые важные вещи. Например, запуск игр или . В такой ситуации проще всего было бы сбросить админский пароль на вход в систему, залогиниться под админом и забить на все запреты, но иногда за это могут наказать. Что же делать?

Выход есть! Сегодня поговорим, как обойти пароль администратора Windows для включения заблокированных функций, чтобы админ ни о чем не догадался.

Спасительный Kon-Boot

П ароль учетной записи Windows, в том числе администратора – далеко не амбарный замок. По уровню прочности он, скорее, напоминает шпингалет: вроде бы не пускает, но стоит нажать чуть сильнее – и он слетел. Отвалился! И что это за защита, если любой «мамкин хакер» назовет навскидку пару-тройку утилит, способных сбить ее за несколько минут?Раз парольная защита столь ненадежна, значит, ее можно обойти и без сброса – рассудили создатели утилиты . И оказались правы: благодаря их трудам на свет появилось небольшое приложение, способное отключать запрос пароля при входе в систему под любым аккаунтом.

Утилита не удаляет и не изменяет текущий пассворд. Всё, что она делает – это модифицирует данные в оперативной памяти компьютера так, чтобы операционная система «забыла» сверить то, что вводит пользователь с тем, что хранится в ее базах. Это происходит только тогда, когда программа запущена. После ее использования в системе не остается никаких следов.

Kon-Boot поддерживает все выпуски Windows x32-64 на стационарных компьютерах и ноутбуках. И не только Windows: существует современная версия утилиты для Mac OS X, а ее ранние выпуски, которые пока еще можно найти в сети, поддерживают многие дистрибутивы Linux.

Актуальная Виндовс-версия Kon-Boot на начало 2018 года – 2.7, позволяет обходить запросы паролей не только локальных, но и сетевых учетных записей. Последняя функция не работает в Windows 10 – юзерам «десятки» доступен обход лишь локальной защиты. Но мы не будем из-за этого расстраиваться, ведь для отключения админских блокировок достаточно того, что есть.

К сожалению, утилита имеет ряд ограничений к применению. Она не оправдает ваших надежд, если:

- Диск, на который установлена ОС, зашифрован.

- На компьютере установлено несколько ОС.

- Система использует нестандартный загрузчик.

- Аутентификация пользователей проводится через домен.

- Система стоит на мобильном устройстве или в виртуальной машине.

В остальных случаях успех почти гарантирован. И если вас не смущает, что приложение платное – персональная лицензия стоит от $25, дерзайте. А если смущает, поделюсь секретом: можете найти на торрент-трекерах образы загрузочных дисков BootPass или Hiren’s Boot CD, в состав которых входит и Kon-Boot.

Как пользоваться утилитой

Ч тобы приложение могло влиять на процессы, происходящие при запуске Виндовс, оно должно начинать работу еще раньше. То есть Kon-Boot необходимо записать на загрузочный носитель (USB-флешку, лазерный диск и т. д.) и каждый раз, когда понадобится обойти пароль, грузить компьютер с этого носителя.В состав программы входит 3 набора файлов:

- Для создания загрузочного USB-накопителя (с поддержкой систем с UEFI).

- Для создания загрузочных CD или DVD (без поддержки UEFI, только BIOS).

- Для создания загрузочных floppy-дискет (только BIOS).

Два последних – это устаревшие версии приложения, которые сохранены в дистрибутиве ради совместимости со старыми ПК.

Также в дистрибутив входит KonBootInstaller – средство создания загрузочных носителей.

Перед началом работы с программой распакуйте ее из архива отдельную папку. Следом подключите чистый накопитель и запустите KonBootInstaller.exe. Всё это необходимо проделать на машине, где у вас есть аккаунт администратора, так как для дальнейших действий инсталлятору нужны повышенные права.

- Если запись производится на флешку, выберите ее из списка «Available USB drives » в главном окне инсталлятора. Если к компьютеру подключены другие USB-носители, отсоедините их.

- Кликните по области «Install to …», соответствующей типу носителя.

- Подтвердите согласие на выполнение операции, нажав «Да » в следующем окошке.

- Ход дальнейших действий отобразится в окне консоли. Учтите, что в процессе создания загрузочного носителя вся информация на нем будет уничтожена.

- После успешного завершения работы инсталлятора вы увидите сообщение «All done! » Нажмите ОК.

Если в ходе записи появится сообщение об ошибке «Error installing to USB, please check the log file », откройте папку Kon-Boot (место распаковки программы)\kon-bootUSB\USBFILES и переименуйте файл konboot.lst в menu.lst . После этого повторите процедуру создания носителя.

Всё почти готово. Осталось подключить только что созданную флешку или диск с утилитой к нужному компьютеру, (UEFI), и вуаля! Также если в UEFI включена опция Secure Boot, ее необходимо отключить.

После перезапуска ПК вместо заставки Windows на экране появится картинка Kon-Boot. Ура!! Вы сделали это!

Дальше все элементарно. В поле ввода пароля учетной записи администратора вбейте любые символы. Винда без возражения «скушает» их и через несколько секунд перенесет вас на рабочий стол. Открывайте реактор групповых политик (GpEdit.msc) и отключайте блокировки или решайте свои задачи прямо здесь.

П омните, что использование инструментов взлома, таких, как Kon-Boot, в местах, где это не допускается (на работе, в учебном заведении и т. п.) может иметь для вас негативные последствия. И вся ответственность за выполнение советов из этой статьи ляжет целиком на вас. Поэтому будьте осмотрительны. И да пребудет с вами удача!Как обойти пароль администратора Windows для включения заблокированных функций обновлено: Январь 17, 2018 автором: Johnny Mnemonic